Wer die Inhalte des Videos noch einmal in Ruhe nachlesen möchte, der findet im folgenden Text alles Wissenswerte …

Im Video geht es um die sogenannte IT-Basis-Sicherheit für den Mittelstand und KMU. Im Überblicks-Video zum Thema „IT-Sicherheit im Mittelstand“ habe ich unterschiedliche Ansätze vorgestellt. Und für den „IT-Basis-Schutz“ konnte gezeigt werden, dass Unternehmen, die kein Zertifikat benötigen, und in erster Linie eine“ pragmatische IT-Sicherheit“ herstellen möchten, mit diesem Ansatz sehr gut beraten sind. Die Frage ist: Was können diese Unternehmen dafür tun?

IT-Basis-Sicherheit für den Mittelstand und KMU

Eine immer klarer werdende Erkenntnis ist: Die zunehmende Digitalisierung führt auch in mittelständischen Unternehmen zu weitreichenden Veränderungen in Kommunikations- und Arbeitsprozessen. So findet bereits ein Großteil der Kommunikation mit Kunden, mit anderen Unternehmen oder intern zwischen den Abteilungen zunehmend digital statt. In den meisten Fällen sind jedoch insbesondere in kleinen und mittleren Unternehmen keine Mitarbeiter mit fachspezifischen IT-Kenntnissen oder gar IT-Fachleute angestellt. Das birgt leider die Gefahr, dass Unternehmen bei der alltäglichen Nutzung ihrer IT-Systeme manche Sicherheitsgefahren nicht oder nur unzureichend erkennen.

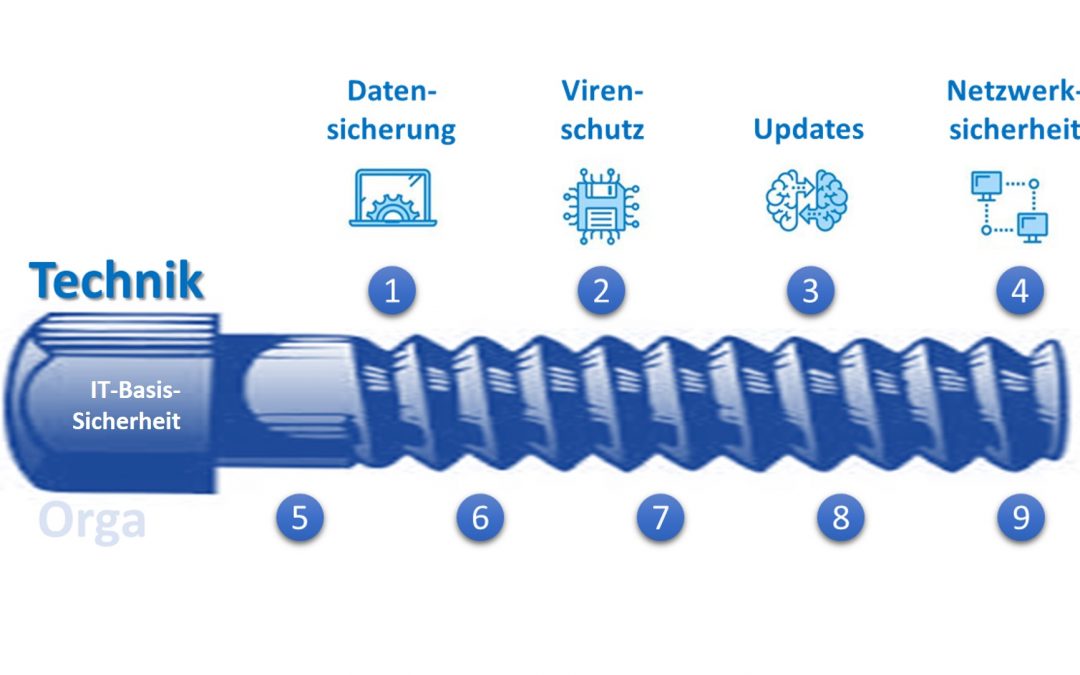

Aus diesem Grund möchte ich neun grundsätzliche Aspekte vorstellen, auf die jedes Unternehmen achten sollte. Man unterscheidet dabei generell zwei wesentliche Bereiche:

Aus diesem Grund möchte ich neun grundsätzliche Aspekte vorstellen, auf die jedes Unternehmen achten sollte. Man unterscheidet dabei generell zwei wesentliche Bereiche:

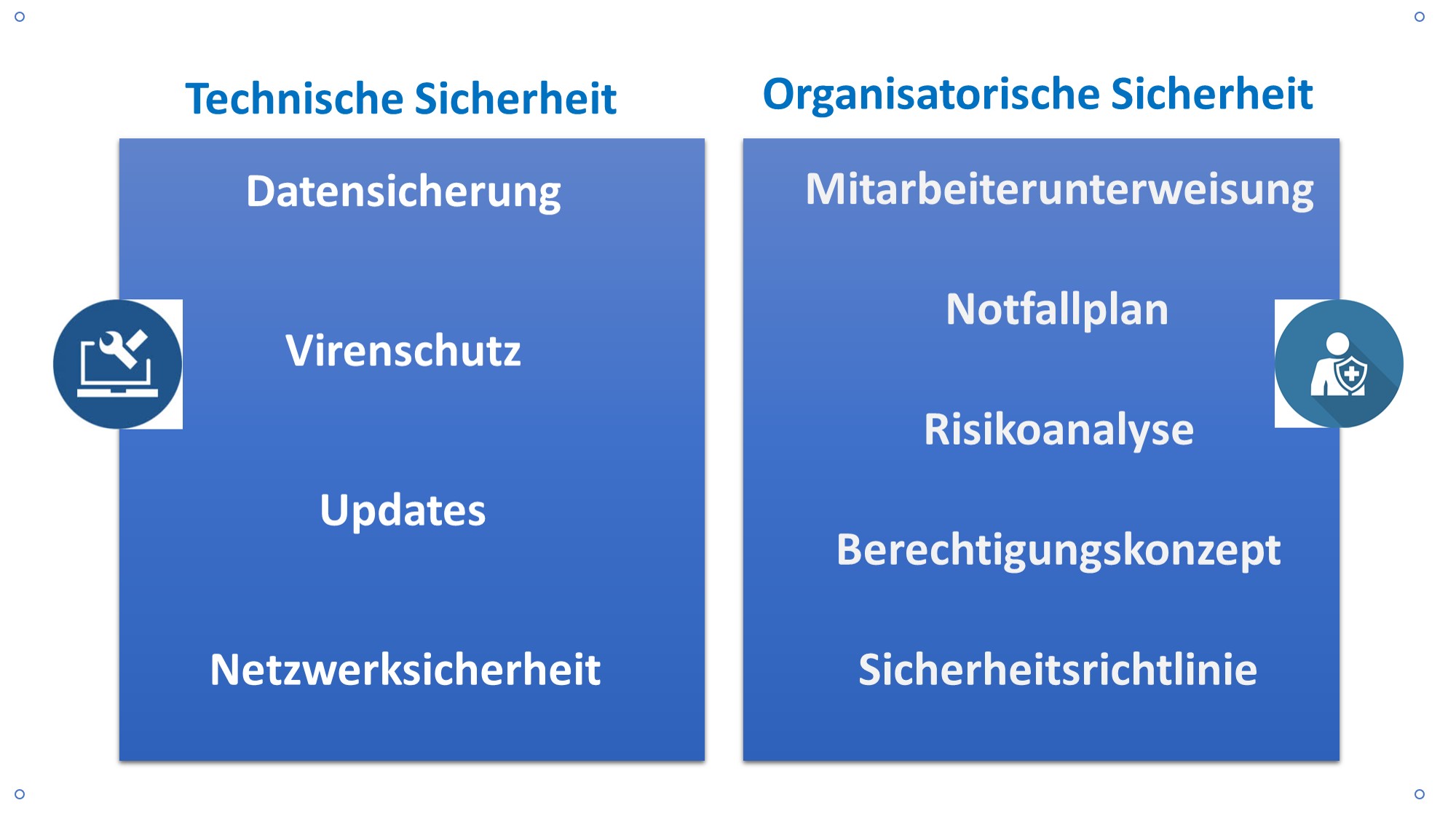

Und das ist einerseits die technische Sicherheit und andererseits die organisatorische Sicherheit.

Starten wir mit den wesentlichen technischen Aspekten:

Sie sollten hier sicherstellen, dass Sie alle Ihre Daten regelmäßig sichern, dass sie sich um eine professionelle Virenschutzsoftware kümmern, dass sie Updates regelmäßig einspielen und dass sie vor allem Ihr Netzwerk ausreichend absichern. Auf was Sie dabei genau achten müssen, das zeige ich Ihnen nun im Detail.

Datensicherung

Starten wir mit der Datensicherung. Daten, wie etwa Kunden- oder Lieferantendaten zählen heute zu den wichtigsten Gütern im Unternehmen. Wenn sie diese nicht ausreichend schützen, kann das spürbare Folgen haben. Denn nicht nur Viren, Würmer und andere Schadsoftware können wichtige Daten vernichten.

Ebenso hoch ist das Risiko des Datenverlustes durch Ausfälle von Hard- und Software oder durch Fehlbedienung, wie etwa das „versehentliche Löschen„. Ja, auch das gehört zum Thema IT-Sicherheit.

Ebenso hoch ist das Risiko des Datenverlustes durch Ausfälle von Hard- und Software oder durch Fehlbedienung, wie etwa das „versehentliche Löschen„. Ja, auch das gehört zum Thema IT-Sicherheit.

Denn das unüberlegte oder versehentliche Löschen eines elektronischen Dokuments kann die Arbeit von Tagen oder Wochen zerstören. Die wesentliche Frage in diesem Zusammenhang ist: „Welche Daten sollten auf jeden Fall gesichert werden?“

Und hier die Anwort: Sichern Sie immer alles selbst erzeugten Daten!

Dazu zählen die Daten, die Sie durch Anwendungsprogramme – wie z.B. eine Textverarbeitung, eine Tabellenkalkulation, eine Präsentation, E-Mails, Rechnungswesen, Lagerverwaltung oder Finanzprogramme – erstellt haben. Weiterhin entstehen natürlich wichtige Daten im Rahmen Ihrer Geschäftsbeziehungen mit Ihren Kunden – wie z.B. Artikeldaten, Preisangaben, Informationen zu den Angeboten oder zum Auftrag.

Dazu zählen die Daten, die Sie durch Anwendungsprogramme – wie z.B. eine Textverarbeitung, eine Tabellenkalkulation, eine Präsentation, E-Mails, Rechnungswesen, Lagerverwaltung oder Finanzprogramme – erstellt haben. Weiterhin entstehen natürlich wichtige Daten im Rahmen Ihrer Geschäftsbeziehungen mit Ihren Kunden – wie z.B. Artikeldaten, Preisangaben, Informationen zu den Angeboten oder zum Auftrag.

Und natürlich ist es überaus wichtig, dass Sie auch produktionsspezifische Daten sichern.

Daher hier eine kleine zusammenfassende Checkliste zum Thema Datensicherung:

- Benennen Sie einen verantwortlichen Mitarbeiter, der die Sicherung regelmäßig durchführt. Sorgen Sie auch für einen Vertreter, damit der Prozess bei Krankheit nicht unterbrochen wird.

- Erstellen Sie eine Liste der wichtigsten Daten und deren Speicherort – halten Sie diese stets Liste aktuell.

- Wenn es sich um geheime oder sensible Daten handelt, verschlüsseln sie diese unbedingt.

- Überprüfen Sie die Datensicherung regelmäßig auf Rückspielbarkeit – denn nichts ist frustrierender, als wenn die Rückübertragung nach einer versehentlichen Löschung nicht mehr funktioniert.

- Dokumentieren sie den Prozess der Datensicherung, damit auch neue Mitarbeiter sich schnell zurechtfinden können.

- Sollten Ihre Mitarbeiter mit Laptops oder anderen mobilen Datenträgern ausgestattet sein, treffen Sie eine Regelung, dass diese Mitarbeiter die wichtigsten Daten grundsätzlich und regelmäßig selbst sichern.

- Gewährleisten Sie einen sicheren Aufbewahrungsort, der insbesondere den Schutz vor Diebstahl aber auch Schäden durch Feuer und Wasser ausschließt.

Virenschutz

Ein weiterer grundlegender Aspekt bei der Gewährleistung einer umfassenden Basissicherheit ist der Schutz vor Schadsoftware. Damit sind Viren, Trojaner und weitere Schadprogramme gemeint.

Hierzu ist die Anschaffung, Installation und der Betrieb eines sogenannten Antivirenprogrammes auf jedem IT-Gerät zwingend notwendig. Was heißt das? Um ein Unternehmen ausreichend vor den Bedrohungen durch Schadsoftware zu schützen, müssen wirklich alle Systeme, wie z.B. der PC, die Server oder die Produktions-Anlagen entsprechend geschützt werden. Dazu ist die Installation von Virenschutzprogrammen ein absolutes Muss.

Hierzu ist die Anschaffung, Installation und der Betrieb eines sogenannten Antivirenprogrammes auf jedem IT-Gerät zwingend notwendig. Was heißt das? Um ein Unternehmen ausreichend vor den Bedrohungen durch Schadsoftware zu schützen, müssen wirklich alle Systeme, wie z.B. der PC, die Server oder die Produktions-Anlagen entsprechend geschützt werden. Dazu ist die Installation von Virenschutzprogrammen ein absolutes Muss.

Auch zu diesem Punkt möchte ich eine kurze Checkliste der wichtigsten Dinge darstellen, die sie berücksichtigen sollten:

- Konfigurieren sie die Schutzsoftware so, dass eine automatische Aktualisierung stattfindet

- Prüfen Sie zudem regelmäßig, dass die Software auch auf dem aktuellen Stand ist.

- Benutzen Sie noch Systeme, auf denen keine Schutzsoftware installiert ist, sollten diese auf keinen Fall eine Internetverbindung erhalten. Dies könnte z.B. im Office-Bereich der Fall sein.

- Alle Mitarbeiter, die im Unternehmen mobile Endgeräte wie Tablets und Smartphones nutzen, benötigen ebenso ein Schutzprogramm.

Wer sich technisch schon ein wenig mehr zutraut, sollte folgende Punkte bedenken:

- Setzen Sie bei der Nutzung eines eigenen E-Mail-Servers einen Mail-Proxy auf

- Und hinsichtlich der Bedrohungen durch das Surfen im Internet empfiehlt sich das Einrichten eines sogenannten Web-Proxys – das sind quasi Mittler in der Kommunikation zwischen zwei Computern

- Achten Sie auch darauf, dass bei den eingesetzten Internet-Browsern die Installation von Add-Ons generell geprüft wird. Diese können das Ausführen von Scripten – also kleinen Programmen – verhindern, die Ihnen ohne Nachfrage bösartige Software auf den Rechner laden.

Sollten Sie sich gerade in diesem Punkt bei der Auswahl eines geeigneten Schutzprogrammes mit den genannten Aspekten unsicher fühlen, nehmen Sie die Hilfe externer IT-Dienstleister in Anspruch. Es lohnt sich!

Updates

Der Aktualität von Software kommt insbesondere unter dem Aspekt der IT-Sicherheit eine sehr große Bedeutung zu. Die von den Herstellern angebotenen Aktualisierungen – auch Updates genannt – bringen nicht nur Verbesserungen an der Software, sondern schließen Sicherheitslücken, die den Herstellern selbst bekannt geworden sind. Deshalb ist es sehr wichtig, dass nicht nur bei den Schutzprogrammen auf Aktualität geachtet wird.

Das Achten auf „Aktualisierungen“ bezieht sich neben den Betriebssystemen und der Anwendungssoftware auch auf die sogenannte Firmware von Geräten und Anlagen – gemeint ist hier z.B. das BIOS eines Rechners, also die Schaltzentrale. Aber beachten Sie, dass das Einspielen von Updates für Betriebssysteme und Firmware unter Umständen zu Störungen bei weiteren Anwendungsprogrammen und Ihrer Produktion führen kann. Hier sollten Sie ebenfalls einen Experten zu Rate ziehen, wenn Sie hier nicht über die nötige Kenntnis verfügen. Alle weiteren Updates können jedoch von „Nicht-Experten“ ausgeführt werden.

Das Achten auf „Aktualisierungen“ bezieht sich neben den Betriebssystemen und der Anwendungssoftware auch auf die sogenannte Firmware von Geräten und Anlagen – gemeint ist hier z.B. das BIOS eines Rechners, also die Schaltzentrale. Aber beachten Sie, dass das Einspielen von Updates für Betriebssysteme und Firmware unter Umständen zu Störungen bei weiteren Anwendungsprogrammen und Ihrer Produktion führen kann. Hier sollten Sie ebenfalls einen Experten zu Rate ziehen, wenn Sie hier nicht über die nötige Kenntnis verfügen. Alle weiteren Updates können jedoch von „Nicht-Experten“ ausgeführt werden.

Auch zu diesem Punkt möchte ich eine kleine Checkliste als Orientierung vorstellen:

- Erstellen Sie als erstes eine Liste aller genutzten Programme und Systeme. Das scheint sehr zeitaufwendig, es lohnt sich aber, um den Überblick nicht zu verlieren.

- Prüfen Sie jedes gelistete Programm und jedes System auf die Möglichkeit von Updates.

- Speziell für die Software gilt: Starten Sie die Anwendung und geben sie in der Hilfefunktion das Suchwort „Update“ ein.

- Speziell bei der Hardware gilt: Lesen sie die aktuelle Firmware-Version aus und suchen Sie beim Hersteller nach neueren Versionen

Netzwerke

Unabhängig davon, ob es in Ihrem Unternehmen ein Firmennetzwerk gibt oder nur einzelne Rechner, die an das Internet angebunden werden – Sie sollten hier auf jeden Fall technische Schutzmaßnahmen ergreifen. Diese dienen dazu, den Datenverkehr zu überwachen und unerlaubte Zugriffe zu unterbinden. Was heißt das?

Um in diesem Punkt Sicherheit zu schaffen, ist der Einsatz einer Firewall wichtig, um ihr System vor unberechtigten Zugriffen zu schützen. Hierzu sollte man wissen: es existieren Hard– sowie Software-Firewalls am Markt. In der Regel reicht in einem mittelständischen Unternehmen ohne vernetzte Rechner eine Softwarelösung aus.

Um in diesem Punkt Sicherheit zu schaffen, ist der Einsatz einer Firewall wichtig, um ihr System vor unberechtigten Zugriffen zu schützen. Hierzu sollte man wissen: es existieren Hard– sowie Software-Firewalls am Markt. In der Regel reicht in einem mittelständischen Unternehmen ohne vernetzte Rechner eine Softwarelösung aus.

Falls allerdings ein Firmennetzwerk existiert, sollte – neben einer Software-Firewall – auf jedem Rechner zusätzlich eine Netzwerk- bzw. Hardware-Firewall betrieben werden. Diese stellen ein wichtiges Schutzsystem dar, das standardgemäß auf einem zusätzlichen Gerät betrieben wird.

Betreiben Sie ein WLAN-Funknetz in Ihrem Unternehmen, so müssen Sie auch dieses absichern. Die Übertragung muss unbedingt verschlüsselt werden. Achten Sie bei der Einstellung Ihrer Geräte – in der Regel im Router – auf die Aktivierung der WPA2-Verschlüsselung.

Betreiben Sie ein WLAN-Funknetz in Ihrem Unternehmen, so müssen Sie auch dieses absichern. Die Übertragung muss unbedingt verschlüsselt werden. Achten Sie bei der Einstellung Ihrer Geräte – in der Regel im Router – auf die Aktivierung der WPA2-Verschlüsselung.

Der Betrieb des WLANs sollte sich auf die Arbeitszeiten im Unternehmen beschränken, um sich vor Missbrauch durch Dritte zu schützen. Ist Ihr

Unternehmen in verschiedene Abteilungen bzw. Bereiche wie Verwaltung und Produktion gegliedert, ist es sinnvoll, entsprechende Teilnetze für die verwendeten IT-Komponenten einzurichten. Zum einen kann die IT-Sicherheit dadurch wesentlich erhöht werden – und zum anderen können Zugriffsberechtigungen und die Schutzziele differenzierter gestaltet werden.

Auch zu diesem Punkt nun eine kurze Checkliste zur besseren Orientierung:

- Dokumentieren Sie das Netzwerk mit seinen wichtigsten Komponenten.

- Achten Sie wie auch schon im Abschnitt über „Updates“ auf die Aktualität der Firmware

- Installieren Sie zwischen Ihrem Netzwerk bzw. unterschiedlichen Netzwerkbereichen – und dem Internet – eine Firewall.

- Ändern Sie die Standardpasswörter und verwenden Sie für die einzelnen Komponenten sichere Passwörter.

- Achten Sie auf eine sichere Konfiguration, und hier insbesondere darauf, dass von außen keine Manipulation stattfinden kann.

- Beschränken Sie Datenfreigaben und Zugriffsberechtigungen auf ein Mindestmaß

Dies ist der erste Teil zum Thema „Wie erreichen Sie eine effektive IT-Basis-Sicherheit?“ für ihr mittelständisches Unternehmen. Im zweiten Teil wenden wir uns dann den organisatorischen IT-Sicherheits-Maßnahmen zu.